Chinese, Simplified

SEO Title

公钥基础设施(PKI)是颁发数字证书的管理机构。它有助于保护机密数据,并为用户和系统提供唯一身份。因此,它确保了通信的安全。

公钥基础设施使用一对密钥:公钥和私钥来实现安全性。公钥容易受到攻击,因此需要一个完整的基础设施来维护它们。

加密系统中的密钥管理:

密码系统的安全性取决于它的密钥。因此,我们必须有一个坚实的密钥管理系统。关键管理的3个主要领域如下:

- 加密密钥是一段必须由安全管理进行管理的数据。

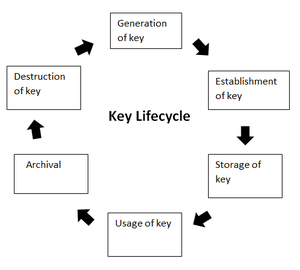

- 它涉及管理关键生命周期,如下所示:

公钥管理进一步要求:

- 保密私钥:只有私钥的所有者才有权使用私钥。因此,任何其他人都不应接触到它。

- 确保公钥:公钥在开放域中,可以公开访问。当公共访问达到这种程度时,很难知道密钥是否正确,以及它将用于什么目的。公钥的用途必须明确定义。

PKI或公钥基础设施旨在实现公钥的保证。

公钥基础设施:

公钥基础设施确认公钥的使用。PKI识别公钥及其用途。它通常由以下组件组成:

- 数字证书也称为公钥证书

- 私钥令牌

- 登记机关

- 认证机构

- CMS或认证管理系统

使用PKI:

让我们分步骤了解PKI的工作原理。

- PKI和加密:PKI的根源在于密码学和加密技术的使用。对称加密和非对称加密都使用公钥。这里的挑战是——“你如何知道公钥属于合适的人或你认为它属于的人?”。MITM(中间人)总是有风险的。此问题通过使用数字证书的PKI解决。它为密钥提供身份,以使所有者的验证变得简单准确。

- 公钥证书或数字证书:数字证书颁发给人们和电子系统,以在数字世界中唯一识别他们。以下是关于数字证书的一些值得注意的事情。数字证书也称为X.509证书。这是因为它们基于ITU标准X.509。

- 证书颁发机构(CA)将用户的公钥以及有关客户端的其他信息存储在数字证书中。对信息进行签名,证书中还包括数字签名。

- 因此,通过使用证书颁发机构的公钥验证签名,可以检索对公钥的肯定。

- 证书颁发机构:CA颁发并验证证书。该授权机构确保证书中的信息是真实和正确的,并对证书进行数字签名。CA或认证机构履行以下基本职责:

- 生成密钥对–CA生成的密钥对可以是独立的,也可以与客户端协作。

- 颁发数字证书–当客户端成功提供有关其身份的正确详细信息时,CA会向客户端颁发证书。然后CA进一步对此证书进行数字签名,这样就不会对信息进行任何更改。

- 发布证书–CA发布证书,以便用户可以找到它们。他们可以将它们发布在电子电话簿中,也可以将它们发送给其他人。

- 证书验证–CA提供一个公钥,有助于验证访问尝试是否被授权。

- 撤销–如果客户有可疑行为或对其失去信任,CA有权撤销数字证书。

数字证书的类别:

数字证书可以分为四大类。这些是:

- 第1类:只需提供电子邮件地址即可获得。

- 第二类:这些需要更多的个人信息。

- 第3类:首先检查提出请求的人的身份。

- 第4类:它们被组织和政府使用。

证书创建过程:

证书的创建过程如下:

- 创建私钥和公钥。

- CA请求识别私钥所有者的属性。

- 公钥和属性被编码到CSR或证书签名请求中。

- 密钥所有者签署CSR以证明拥有私钥。

- CA在验证后签署证书。

在CA层次结构之间创建信任层:

每个CA都有自己的证书。因此,信任是分层建立的,其中一个CA向其他CA颁发证书。此外,还有一个自签名的根证书。对于根CA,颁发者和主体不是两个独立的当事人,而是一个单独的当事人。

根CA的安全性:

正如您在上面看到的,最终的权威是根CA。因此,根CA的安全性非常重要。如果根CA的私钥没有得到处理,那么它可能会变成一场灾难。这是因为任何伪装成根CA的人都可以颁发证书。为了达到安全标准,根CA应该有99.9%的时间处于脱机状态。然而,它确实需要联机才能创建公钥和私钥并颁发新证书。理想情况下,这些活动应该每年进行2-4次。

PKI在当今数字时代的应用:

如今,有大量的应用程序需要身份验证。数以百万计的地方都需要认证。这离不开公钥基础设施。PKI的重要性随着时间的推移而变化,这取决于用例和需求。这是那条赛道的一部分。

- 在1995年至2002年期间,公钥基础设施的使用首次仅限于最重要和价值最高的证书。这包括电子商务网站的证书,使它们能够在搜索栏中显示锁定图标。目标是让消费者对各种网站的安全性和真实性充满信心。

- PKI的第二个阶段出现在2003年至2010年左右,当时企业出现了。正是在这个时候,员工们收到了笔记本电脑,手机的使用量也在增加。因此,即使在办公室之外,员工也需要访问组织的资产。那时,PKI的使用看起来是进行身份验证的最佳方式。

- 第三阶段始于2011年,目前仍在继续。随着物联网(IoT)等新技术的出现,以及对PKI规模的需求,PKI的使用和使用面临的挑战都急剧增加。如今,数以百万计的证书被颁发来认证移动劳动力。然而,管理如此庞大的证书数量是相当具有挑战性的。

- S/MIME、文档签名、代码或应用程序签名也使用PKI。

PKI解决的挑战:

PKI的普及得益于它所解决的各种问题。PKI的一些用例包括:

- 通过SSL/TLS认证保护web浏览器和通信网络。

- 维护对内联网和VPN的访问权限。

- 数据加密

- 数字签名软件

- 无密码Wi-fi接入

除此之外,PKI最重要的用例之一是基于物联网。以下是两个将PKI用于物联网设备的行业:

- 汽车制造商:如今的汽车具有GPS、呼叫服务、助手等功能。这些功能需要大量数据传输的通信路径。确保这些连接的安全对于避免恶意方侵入汽车非常重要。这就是PKI的用武之地。

- 医疗设备制造商:像手术机器人这样的设备需要高度的安全性。此外,美国食品药品监督管理局规定,任何下一代医疗设备都必须是可更新的,这样才能消除漏洞并解决安全问题。PKI用于向此类设备颁发证书。

PKI的缺点:

- 速度:由于PKI使用超级复杂的算法来创建安全的密钥对。因此,它最终减缓了进程和数据传输。

- 私钥泄露:尽管PKI不容易被黑客入侵,但私钥可以被专业黑客入侵,因为PKI使用公钥和私钥来加密和解密数据,所以有了用户的私钥和容易获得的公钥,信息就可以很容易地解密。

原文地址

https://www.geeksforgeeks.org/public-key-infrastructure/

Article